关于 0day CVE-2026-31431 的紧急更新

关于 0day CVE-2026-31431 的紧急更新

早上公司内部的Linux内核 0day 警报机器人一早就通知了安全团队,公司的内核和安全工程师详细评估了一下这个0day漏洞

先说结论,懒猫微服所有用户都是安全的

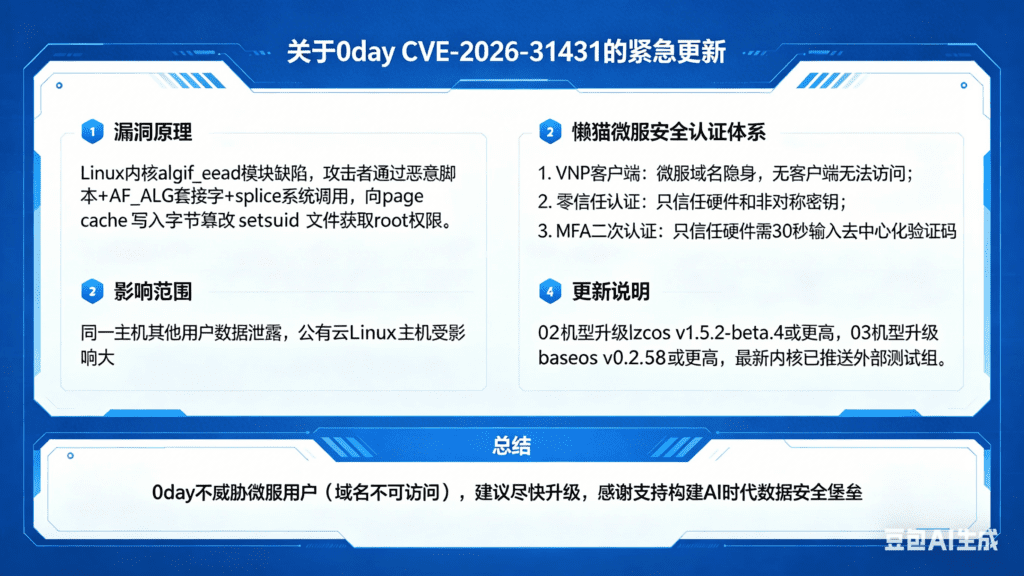

再说这个漏洞的原理,这个漏洞主要是Linux内核中的 algif_aead 模块有缺陷,攻击者可以通过恶意脚本,结合AF_ALG套接字和splice系统调用,向内核页面缓存(俗称 page cache) 写入字节进而篡改 setuid 文件,最后获得系统的root权限

这个漏洞的影响范围:用户获得root权限后,可以获得同一个主机其他用户的数据,这个漏洞对公有云Linux主机的影响极大,比如一个公有云的用户,可以通过这个漏洞 + 恶意脚本的方式获取同一个云主机的其他用户数据,而不需要其他用户同意

这个漏洞为什么对于懒猫微服影响很小?

因为懒猫微服的操作系统从设计时就充分考虑0day的场景,做了武装到牙齿的安全认证体系:

- VPN客户端:没有客户端,微服域名隐身,访问不了域名,黑客就无法攻击

- 零信任的认证体系,只信任硬件和非对称密钥,密码和用户名泄露都没有关系

- MFA二次认证,任何陌生的设备都必须在30秒输入微服自己生成的去中心化二次验证码,没有二次验证码,任何人拿到用户名密码都无法登录

人话版就是,黑客没法访问一个域名不存在的服务器,所以无法实施攻击,懒猫微服通过超强的安全认证体系把0day漏洞杜绝在微服之外

虽然懒猫微服的安全防御措施非常强,但是并不代表我们的系统就没有安全漏洞,如果用户手动从网上下载恶意脚本,恶意脚本依然是可以通过类似socket 请求AF_ALG 的方式自动加载 algif_aead 这个内核 ko 模块,从而实现恶意攻击,所以我们今天紧急对懒猫微服的02和03两款机型更新了新的内核,从原理上来杜绝这个0day漏洞

02和03最新的内核已经推送到外部测试组,我们会根据验证的情况,逐步分批推送给所有用户

看到此文的用户,可以在VIP群里联系我们获取最新系统的定向推送

02版微服用户,请升级到 lzcos v1.5.2-beta.4 或更高版本

03版微服用户,请升级到 baseos v0.2.58 或更高的版本

最后,总结一下,这个0day不会威胁到微服用户,因为黑客无法访问微服的域名,但是依然建议所有用户尽快在VIP群联系我们进行系统升级

去中心化和数据安全的设计是我们公司的创业初心,我们一直以来都极度重视系统安全防御和用户的数据安全,感谢懒猫微服各位大佬的鼎力支持,我们一起构建AI时代的数据安全堡垒!

文章作者:大神K

版权说明:本文为原创内容,转载请注明出处。