你的密码正在裸奔!Edge 浏览器以明文形式暴露!赶紧删除卸载

很多人以为,只要浏览器里保存的密码是加密的,那就安全了。但最近一个关于 Microsoft Edge 的安全讨论,把这个问题再次推到了台前: Edge 浏览器在运行期间,可能会把已保存的密码以明文形式加载到进程内存中 。也就是说,这些密码并不是只安静地躺在硬盘里的加密数据库中,而是在浏览器运行时,可能以“能直接读懂”的形式出现在内存里。相关讨论最早在 Hacker News 上引发热议,随后也有安全媒体跟进报道。

更让普通用户意外的是:你可能根本没主动用过 Edge 保存密码,但 Edge 里却已经有了一堆密码。

为什么?

因为 Microsoft Edge 本身支持首次启动时从其他浏览器导入数据,包括从 Google Chrome 导入收藏夹、历史记录、表单数据和已保存密码。微软的官方策略文档中也明确存在 “AutoImportAtFirstRun” 和 “ImportSavedPasswords” 这类导入相关策略。

这就意味着:有些用户明明平时只用 Chrome,但在某次 Windows 更新、Edge 首次启动或导入向导中,可能已经把 Chrome 里的密码同步或导入到了 Edge 里。

如果这些密码在 Edge 运行时又被明文加载到内存中,那风险就不小了。

一、问题到底严重在哪里?

首先要说明一点:浏览器保存密码时,通常不会直接把密码明文放在硬盘上。

微软官方文档显示,Microsoft Edge 会把密码加密保存在本地,敏感数据会使用 AES 加密,并通过操作系统的安全存储区域保护密钥。

问题不在“硬盘存储”,而在“运行时内存”。

浏览器要帮你自动填充密码,就必须在某个时刻把加密密码解密,否则网页表单根本拿不到登录密码。这个过程本身并不奇怪,Chrome、Edge、Firefox、Brave 等浏览器都无法完全绕开。

真正有争议的是:

Edge 是否会在启动后,把大量甚至全部已保存密码提前解密并长时间留在内存中。

如果是这样,任何能读取 Edge 进程内存的程序,都可能在内存转储文件中搜索到这些密码。这里的“任何程序”并不是普通网页,而是指已经能在你电脑本地运行、并且具备较高权限的软件,例如木马、恶意工具、远控程序,甚至某些看似无害的“系统优化工具”。

这类攻击不需要知道你的 Microsoft 账户密码,也不一定需要打开 Edge 的密码管理界面。只要它能读取进程内存,就有机会绕过界面层面的保护。

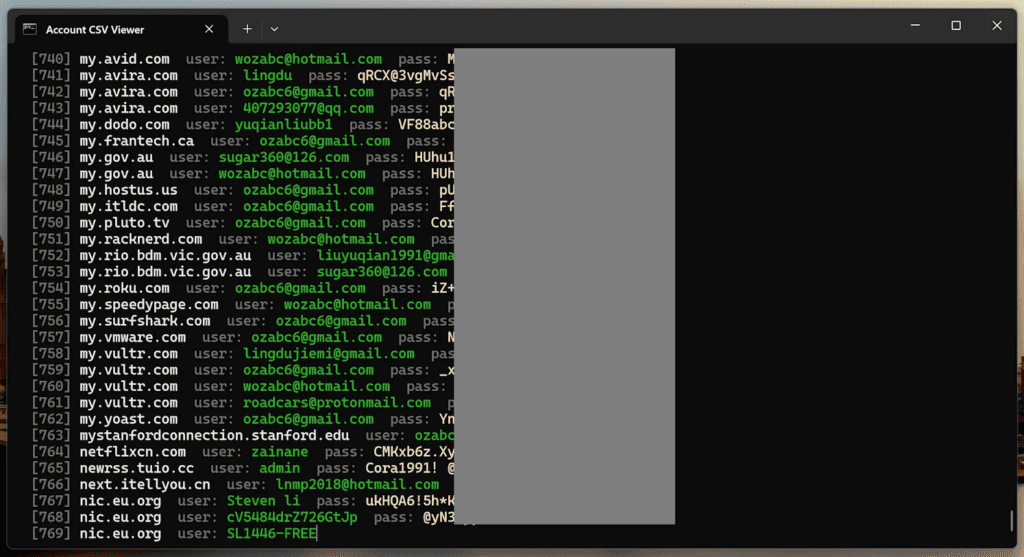

漏洞复现:

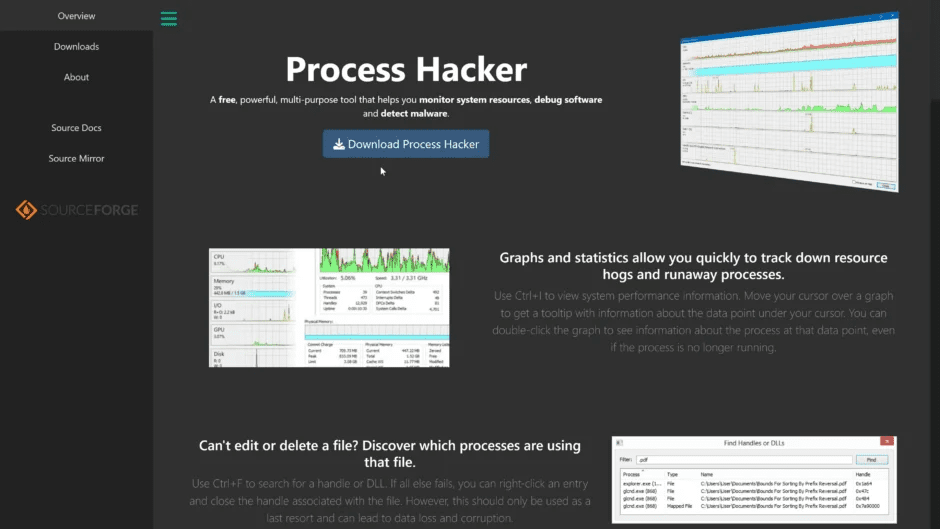

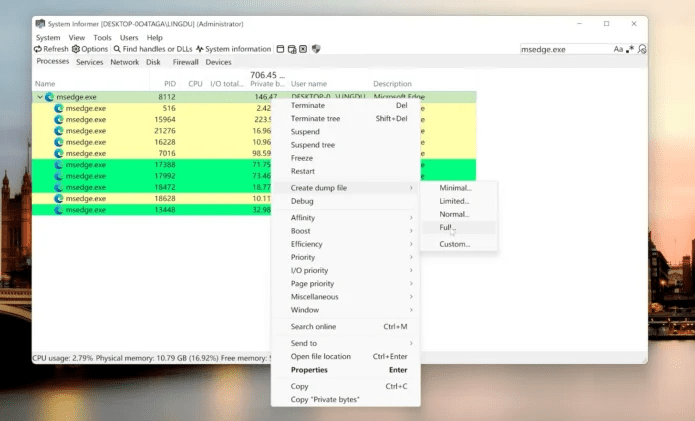

1、下载 Process Hacker 开源软件,提取Edge内存

链接:https://pan.quark.cn/s/b64be33ab518

提取码:AE3i

在进程列表中找到 msedge.exe,右键 → Create dump file → 保存到桌面 导出dump文件

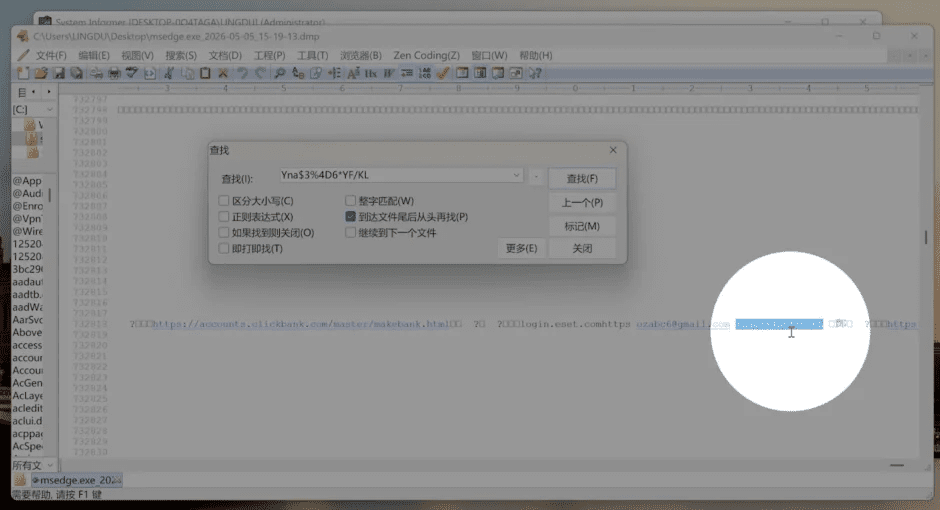

2、通过EditPlus或者Notepad+++打开导出的内含明文密码的dump文件

打开后就可以在里面找到所有保存的明文密码! 离谱不离谱????

二、Windows Hello / PIN 保护密码,还有用吗?

有用,但不是万能。

Edge 的密码管理器支持通过 Windows Hello、PIN、指纹或设备登录密码来保护“查看已保存密码”的操作。微软也建议用户启用基于设备的身份验证来保护保存的密码。

但这里有一个关键区别:

Windows Hello 主要保护的是你在 Edge 设置界面里“查看密码”的动作,而不是浏览器进程内存里的所有明文数据。

也就是说,你打开:

edge://settings/passwords

想直接查看某个密码时,系统可能会要求你输入 PIN 或验证指纹。

但如果一个恶意程序已经在本机运行,并能读取 Edge 的进程内存,那么它攻击的就不是 Edge 的设置界面,而是运行时内存。这两者不是一回事。

所以,Windows Hello 可以提高安全门槛,但不能完全解决“进程内存中出现明文密码”的问题。

三、如何检查 Edge 里是否保存了你的密码?

你可以先做一个安全自查。

打开 Edge 浏览器,在地址栏输入:

edge://settings/passwords

然后查看“已保存的密码”列表。

很多人会在这里第一次发现:自己明明平时不用 Edge,里面却已经有不少网站账号和密码记录。

如果你看到这里有大量密码,尤其是你平时只在 Chrome 里保存过的密码,那就说明 Edge 可能已经导入过你的浏览器数据。

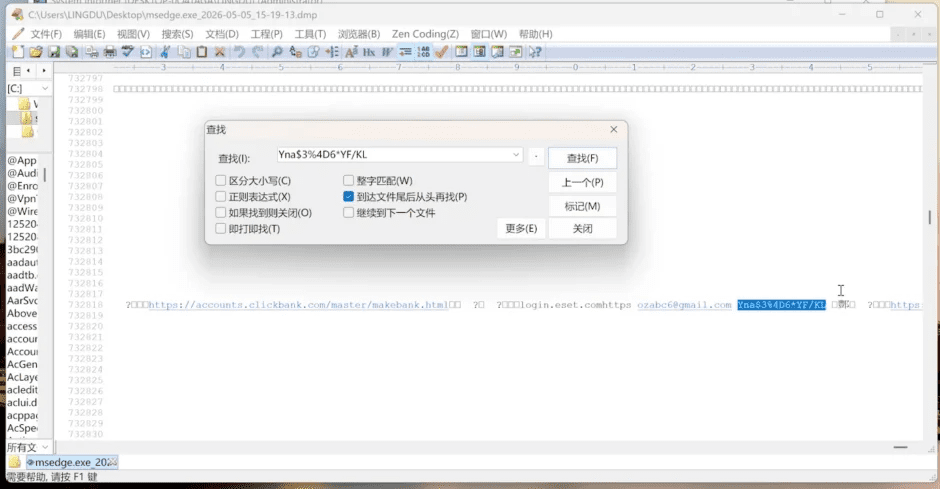

四、实测演示:为什么说密码可能在内存里“裸奔”?

安全研究者和社区用户的测试方式通常是:在 Edge 运行时,对 msedge.exe 进程创建内存转储文件,然后在转储文件里搜索已知密码片段。相关公开讨论和媒体报道都提到,研究者可以在 Edge 的进程内存中找到明文密码。

出于安全原因,本文不提供完整的批量提取脚本,也不建议普通用户随意下载所谓“密码扫描工具”。

但测试逻辑并不复杂:

- Edge 浏览器正在运行;

- Edge 中保存了密码;

- 对 Edge 进程生成内存转储;

- 在转储文件中搜索某个已知密码片段;

- 如果能搜到完整密码,就说明该密码曾以明文形式出现在内存中。

你以为密码锁在保险柜里,结果它正在浏览器内存里摊开摆着。

五、Chrome 浏览器是不是也会这样?

严格来说,Chrome 也会在自动填充密码时把密码解密到内存中。

这是浏览器密码管理器的共同特性:

要自动填充,就必须解密;

要解密,就一定会在内存中短暂出现明文。

但目前这次争议的重点在于 Edge:

| 对比维度 | Chrome | Edge |

|---|---|---|

| 密码解密 | 通常按需解密 | 公开讨论称可能启动后批量加载 |

| 用户感知 | 多数用户知道自己在 Chrome 存过密码 | 很多用户不知道 Edge 已导入密码 |

| 自动导入 | 通常由用户主动迁移 | Edge 支持首次启动自动导入策略 |

| 风险感知 | 用户通常知道风险来源 | 用户可能完全没意识到 Edge 里有密码 |

所以,更准确的说法不是“只有 Edge 有风险”,而是:

所有浏览器密码管理器在运行时都有一定风险,但 Edge 的自动导入机制和这次被讨论的内存驻留行为,让风险更容易被用户忽视。

一句话总结:

Chrome 更像是“用到哪个密码,临时拿出来”;

Edge 这次被质疑的问题则是“把一堆密码提前拿出来,还长时间放在桌上”。

六、这是不是漏洞?微软会修吗?

这类问题在安全圈经常会引发争议。

一部分人认为:

如果攻击者已经能读取本机进程内存,那说明电脑本身已经失守,这不应该算传统意义上的高危漏洞。

另一部分人认为:

即使攻击者已经有一定权限,软件也不应该把大量密码长期以明文形式留在内存中。尤其是在远程桌面、企业终端、多用户系统、木马驻留环境下,明文内存暴露会显著扩大损失。

目前公开报道中提到,相关问题被微软视为“设计如此”或至少尚未看到明确修复计划。考虑到 Edge 的官方文档仍强调其磁盘密码是加密存储的,这次争议的核心其实是: 加密存储并不等于运行时绝对安全 。

七、普通用户应该怎么防护?

如果你不想让 Edge 保存或导入你的密码,可以按下面三步处理。

第一步:删除 Edge 里已经保存的密码

打开 Edge,进入:

edge://settings/passwords

检查已保存密码。

如果你不希望 Edge 保存这些密码,可以进入:

设置 → 隐私、搜索和服务 → 清除浏览数据

选择:

时间范围:所有时间

勾选:密码

点击:立即清除

清除后,Edge 中保存的密码就会被删除。

第二步:关闭 Edge 的密码保存和自动填充

进入:

Edge → 设置 → 个人资料 → 密码

关闭以下选项:

提供保存密码

自动填充密码

这样以后你登录网站时,Edge 就不会再主动提示保存密码,也不会自动帮你填充。

第三步:阻止 Edge 自动导入其他浏览器密码

如果你第一次打开 Edge 时看到导入向导,不要直接点“确认”或“继续”。

应该选择:

不导入任何内容

如果你已经导入过,也可以回到密码管理页面,把已保存密码全部清除。

企业用户或高级用户还可以通过组策略关闭 Edge 的首次运行自动导入和密码导入策略。微软官方文档中对应的策略包括 AutoImportAtFirstRun 和 ImportSavedPasswords 。

八、终极方案:不要把密码交给浏览器

最稳妥的做法是:

不要把重要密码保存在浏览器里,而是使用独立密码管理器。

比较推荐的选择有:

1. Bitwarden

Bitwarden 是开源密码管理器,支持 Windows、macOS、Linux、Android、iOS 和浏览器插件。个人用户免费版已经够用,适合大多数普通用户。

优点:

开源

免费可用

全平台同步

适合普通用户上手

2. 1Password

1Password 是商业密码管理器,体验和界面非常优秀,适合家庭用户、团队和企业使用。

优点:

安全体系成熟

UI 体验优秀

适合多人协作

支持家庭和团队方案

3. KeePassXC

KeePassXC 是完全离线的开源密码管理器,数据库保存在本地,不依赖云同步。

优点:

完全离线

免费开源

隐私控制强

适合高级用户

独立密码管理器的优势是:它们的核心设计就是为了管理密码,而浏览器的密码管理器更多是为了“方便登录”。方便和安全之间,往往需要做取舍。

对于普通网站账号,浏览器保存密码可能问题不大。

但对于邮箱、银行、PayPal、服务器、Cloudflare、域名后台、YouTube 频道、AdSense 账号这类高价值账号,我强烈建议使用独立密码管理器,并开启两步验证。