PamDOORa 后门针对 Linux PAM 协议栈窃取密码并清除日志

图片来源:Flare

在企业领域,Linux服务器是云环境和关键基础设施的基石。为了保护它们,我们依赖可插拔认证模块(PAM)协议栈——一个可信的守门人,验证每一次登录尝试。但当守门人暗中为入侵者工作时,会发生什么?

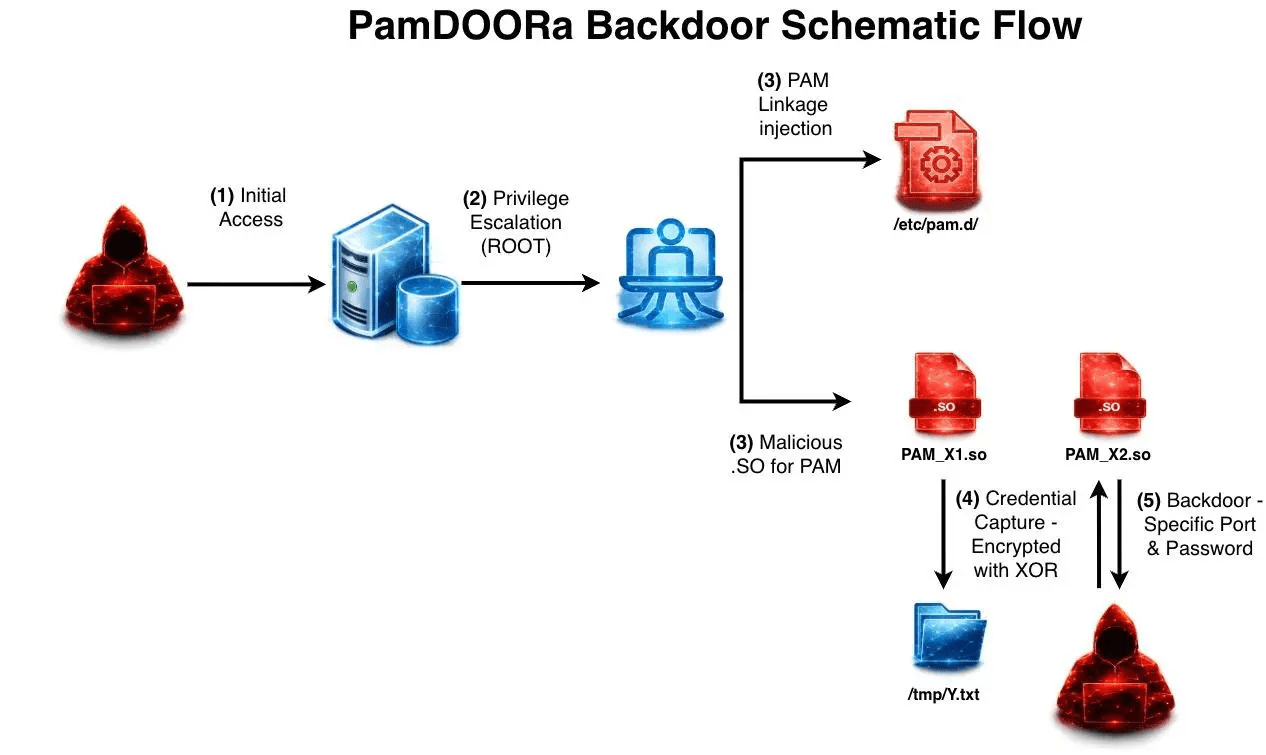

根据Flare网络安全研究员Assaf Morag的新技术分析,一个名为PamDOORa的强大新威胁已在俄罗斯网络犯罪论坛中浮现。威胁行为者只需花费1600美元,就能购买后门的完整源代码,直接嵌入到这一基础安全层中。

PamDOORa 专为 Linux 系统设计x86_64作为开发后工具。与传统安全控制通常在用户领域运行的恶意软件不同,PamDOORa存在于PAM堆栈中。这种定位赋予了它一个优势:它可以在任何应用层日志或安全监控都还不知道密码存在之前就拦截到密码。

正如《Flare》报道 所解释 的:

“那个工具……通过魔法密码和特定的TCP端口组合提供持久的SSH访问,同时从所有通过被攻破系统认证的合法用户那里获取凭证。凭证捕获发生在PAM协议栈内部,意味着它在任何应用层日志记录之前就截获密码。”

通过创建这个“神奇”后门,攻击者可以维持对服务器的永久、持久SSH访问。即使管理员更改了每个用户的密码,攻击者的“神奇密码”依然有效,为进入网络核心提供了无声且永恒的通道。

事件响应者面临的一个重大挑战是PamDOORa的设计目标是不留下攻击者的痕迹。该工具包含先进的反取证功能,能够对原生 Linux 认证日志进行外科手术式操作。

分析指出:“该工具包含反取证功能,可以操控 lastlog、btmp、utmp 和 wtmp 认证日志,以消除攻击者访问的痕迹。”通过抹除这些记录,后门“直接破坏事件响应”,因为他们会形成一条不完整或故意误导的法医线索。

PamDOORa的出现凸显了标准服务器安全中一个关键盲点。传统的控制措施专注于应用二进制文件,在操作系统层面发生入侵时往往不够。

为应对这一问题,安全团队必须转向行为监控。Flare 建议部署能够对“敏感连接(如 PAM 栈)、SSHD 认证流、内核级钩子以及未经授权的文件或库注入”进行可视化的检测功能。

给Linux管理员的关键建议:

- 运行时可视化:监控异常认证模式、罕见源端口或与认证组件的异常交互,而非仅依赖静态完整性检查。

- 假设完全暴露:如果发现系统在此级别被攻破,防御方必须假设该系统上的所有凭证都已被泄露。

- 全面修复:“因此,清理工作应包括凭证轮换、密钥撤销以及在受影响系统间重建信任,而不仅仅是移除植入物。”

- 冗余遥测:由于恶意软件可能篡改本地日志,事件响应者应依赖冗余的系统外遥测源来重建攻击者的行为。