‼️🚨 Pwn2Own Berlin 2026 刚刚撞上了南墙。在 19 年的历史上首次,ZDI 拒绝了数十个有效的零日 RCE 提交,因为组织者用完了比赛名额。

‼️🚨 Pwn2Own Berlin 2026 刚刚撞上了南墙。在 19 年的历史上首次,ZDI 拒绝了数十个有效的零日 RCE 提交,因为组织者用完了比赛名额。

被拒绝的黑客们现在开始公开 PoC 演示并直接向供应商披露,打破了 Pwn2Own 惯有的保密性。

▪️ AI 引发了一波大规模的 0 日 RCE。

▪️ 提交量压垮了 ZDI,超出最大容量。

▪️ 名额用尽。有完整链条的研究人员被拒绝。

▪️ “报复披露”开始。← 我们正身处其中。

目前已确认的受害者:

▪️

@xchglabs

:准备了 86 个漏洞(PyTorch、NVIDIA、Linux KVM、Oracle、Docker、Ollama、Chroma、LiteLLM、llama.cpp)。全部被拒。现在直接向供应商报告,并随着补丁发布而放出详细报告。

▪️

@ggwhyp

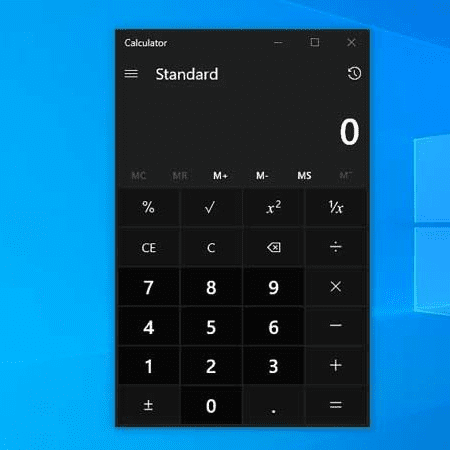

:Windows 上完整的 Firefox RCE 链条。被拒。公开演示(HTML 页面 → cmd.exe → calc.exe)。已负责任地披露给 Mozilla。

▪️

@yunsu_dev

:有效的 RCE 链条,被拒。正在提交到其他地方。

▪️

@ryotkak

:尝试注册超过 3 周。ZDI 确认“已达最大容量,无法增加额外比赛日”。考虑取消机票和酒店。

▪️

@anzuukino2802

:Claude Code RCE PoC。被拒。

▪️

@desckimh

:Ollama 和 LM Studio 中的 0 日 RCE。被拒。

报告的影响:社区估计有 150 多名研究人员试图注册。已接受的参赛者现在被警告可能发生碰撞。被拒漏洞转入漏洞赏金计划可能引发赛前补丁,从而使入围者的工作失效。

ZDI 尚未公开回应容量问题。该活动仍将于 5 月 14-16 日在柏林举行。